Come proteggersi e prevenire attacchi e infezioni ransomware

Questa guida alla prevenzione e protezione del ransomware esamina la prevenzione del ransomware e i passaggi che puoi intraprendere per bloccare e prevenire il ransomware , il nuovo malware che fa notizia per i motivi sbagliati.

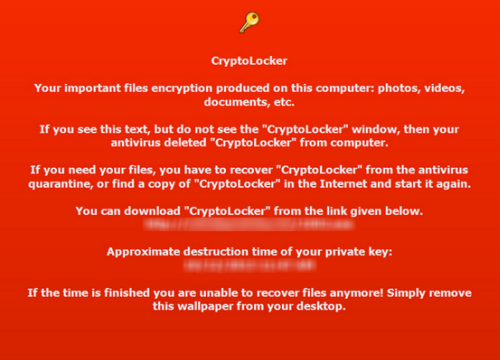

Di volta(Time) in volta veniamo a conoscenza di minacce e nuove varianti di malware come Ransomware che rappresentano un pericolo per gli utenti di computer. Il virus ransomware blocca l'accesso a un file o al tuo computer e richiede che venga pagato un riscatto al creatore per riottenere l'accesso, solitamente consentito tramite un voucher in contanti anonimo prepagato o Bitcoin . Una specifica minaccia ransomware che è riuscita ad attirare l'attenzione negli ultimi tempi è Cryptolocker , oltre a FBI ransomware, Crilock & Locker .

La particolarità del ransomware è che può arrivare da solo (spesso tramite e-mail) o tramite una backdoor o un downloader, portato come componente aggiuntivo. Il tuo computer potrebbe essere infettato da un ransomware, quando fai clic su un collegamento dannoso in un'e-mail, in un messaggio istantaneo, in un sito di social network o in un sito Web compromesso o se scarichi e apri un allegato di posta elettronica dannoso. Inoltre, come un famigerato virus, potrebbe non essere rilevato dalla maggior parte dei programmi antivirus. E anche se il tuo software antivirus è in grado di rimuovere il ransomware, molte volte rimarrai solo con un mucchio di file e dati bloccati!

Come prevenire il ransomware

Sebbene la situazione sia preoccupante e il risultato sia fatale nella maggior parte dei casi, se non si rispettano le regole dell'autore del malware, poiché i file crittografati possono essere danneggiati in modo irreparabile, è possibile adottare alcune misure preventive per tenere a bada il problema. Puoi impedire la crittografia del ransomware! Vediamo alcuni dei passaggi per la prevenzione del ransomware(Ransomware prevention steps) che puoi intraprendere. Questi passaggi possono aiutarti a bloccare e prevenire il ransomware(Ransomware) .

Sistema operativo e software di sicurezza aggiornati(Updated OS & security software)

Inutile dire che utilizzi un sistema operativo moderno completamente aggiornato(fully updated modern operating system) come Windows 10/8/7, un buon software antivirus(antivirus software) o una Internet Security Suite(good antivirus software or an Internet Security Suite) e un browser sicuro aggiornato(updated secure browser) e un client di posta elettronica aggiornato(updated email client) . Imposta il tuo client di posta elettronica per bloccare i file .exe(block .exe files) .

Gli autori di malware(Malware) ritengono che gli utenti di computer, che eseguono versioni obsolete del sistema operativo, siano facili bersagli. Sono noti per possedere alcune vulnerabilità che questi famigerati criminali possono sfruttare per entrare silenziosamente nel tuo sistema. Quindi patch o aggiorna il tuo software. Usa una suite di sicurezza affidabile. È sempre consigliabile eseguire un programma che combini sia software anti-malware che un firewall software per aiutarti a identificare minacce o comportamenti sospetti poiché gli autori di malware inviano spesso nuove varianti, per cercare di evitare il rilevamento. Potresti voler leggere questo post sui trucchi ransomware e sui comportamenti del browser.

Leggi la protezione da ransomware in Windows 10(Ransomware protection in Windows 10) .(Read about Ransomware protection in Windows 10.)

Eseguire il backup dei dati(Back up your data)

Puoi sicuramente ridurre al minimo i danni causati nel caso in cui la tua macchina venga infettata da Ransomware eseguendo(Ransomware) backup regolari(regular backups) . In effetti, Microsoft ha fatto di tutto e ha affermato che il backup è la migliore difesa contro Ransomware, incluso Cryptolocker.

Non fare mai clic su collegamenti sconosciuti o scaricare allegati da fonti sconosciute(Never click on unknown links or download attachments from unknown sources)

Questo è importante. L'e-mail(Email) è un vettore comune utilizzato da Ransomware per accedere al tuo computer. Quindi non fare mai clic su alcun collegamento che potresti ritenere sospetto. Anche se hai un dubbio dell'1%, non farlo! Lo stesso vale anche per gli allegati. Puoi sicuramente scaricare gli allegati che ti aspetti da amici, parenti e colleghi, ma fai molta attenzione agli inoltri di posta che potresti ricevere anche dai tuoi amici. Una piccola regola da ricordare in tali scenari: In caso di dubbio – NON(If in doubt – DONT) ! Dai un'occhiata alle precauzioni da prendere quando apri gli allegati e-mail(when opening email attachments) o prima di fare clic sui collegamenti web(clicking on web links) .

RansomSaver è un componente aggiuntivo molto utile per Outlook di Microsoft che rileva e blocca le e-mail a cui sono allegati file malware ransomware.

Mostra estensione file nascosta(Show hidden file-extension)

Un file che funge da percorso di ingresso per Cryptolocker è quello denominato con estensione “.PDF.EXE”. Ai malware(Malware) piace mascherare i propri file .exe come .pdf dall'aspetto innocuo . File .doc o .txt. Se abiliti la funzione per vedere l'intera estensione del file, può essere più facile individuare i file sospetti ed eliminarli in primo luogo. Per mostrare le estensioni di file nascoste, procedi come segue:

Apri il Pannello(Control Panel) di controllo e cerca Opzioni (Options)cartella(Folder) . Nella scheda Visualizza , deseleziona l'opzione (View)Nascondi estensioni per tipi di file noti(Hide extensions for known file types) .

Click Apply > OK.Ora quando controlli i tuoi file, i nomi dei file appariranno sempre con le loro estensioni come .doc , .pdf , .txt , ecc. Questo ti aiuterà a vedere le reali estensioni dei file.

Disable files running from AppData/LocalAppData folders

Prova a creare e applicare regole all'interno di Windows o utilizza alcuni software di prevenzione delle intrusioni , per impedire a un comportamento particolare e notevole utilizzato da diversi ransomware , incluso Cryptolocker , di eseguire il suo eseguibile dalle cartelle Dati app o Dati (App Data)app locali . (Local App Data)Il Cryptolocker Prevention Kit è uno strumento creato da Third Tier che automatizza il processo di creazione di criteri di gruppo(Group Policy) per disabilitare i file in esecuzione dalle cartelle Dati app(App Data) e Dati app locali(Local App Data) , oltre a disabilitare i file eseguibili dall'esecuzione da Tempdirectory di varie utilità di decompressione.

Whitelist dell'applicazione(Application whitelisting)

La whitelist delle applicazioni è una buona pratica adottata dalla maggior parte degli amministratori IT per impedire l'esecuzione di file o programmi eseguibili non autorizzati sul proprio sistema. Quando lo fai, solo il software che hai inserito nella whitelist potrà essere eseguito sul tuo sistema, di conseguenza, file esecutivi, malware o ransomware sconosciuti semplicemente non saranno in grado di essere eseguiti. Scopri come inserire nella whitelist un programma .

Disabilita SMB1(Disable SMB1)

SMB o Server Message Block è un protocollo di condivisione di file di rete pensato per la condivisione di file, stampanti, ecc. tra computer. Esistono tre versioni: Server Message Block ( SMB ) versione 1 ( SMBv1 ), SMB versione 2 ( SMBv2 ) e SMB versione 3 ( SMBv3 ). Si consiglia di disabilitare SMB1 per motivi di sicurezza.

Usa AppLocker(Use AppLocker)

Usa(Use) la funzionalità integrata di Windows AppLocker per impedire agli utenti di installare o eseguire app di Windows Store(prevent Users from installing or running Windows Store Apps ) e per controllare quale software deve essere eseguito . Puoi configurare il tuo dispositivo di conseguenza per ridurre le possibilità di infezione da Cryptolocker ransomware.

Puoi anche usarlo per mitigare il ransomware bloccando l'eseguibile non firmato, in luoghi ransomware come:

- <profilo utenti>AppDataLocalTemp

\AppData\Local\Temp\ * AppDataLocalTemp**

Questo post ti spiegherà come creare regole con AppLocker(create rules with AppLocker) per un eseguibile e le applicazioni nella whitelist.

Usando EMET(Using EMET)

L' Enhanced Mitigation Experience Toolkit protegge i computer Windows da attacchi informatici e exploit sconosciuti. Rileva e blocca le tecniche di sfruttamento comunemente utilizzate per sfruttare le vulnerabilità di danneggiamento della memoria. Impedisce agli exploit di rilasciare Trojan , ma se fai clic su Apri un file, non sarà in grado di aiutarti. AGGIORNAMENTO(UPDATE) : questo strumento non è ora disponibile. Windows 10 Fall Creators Update includerà EMET come parte di Windows Defender , quindi gli utenti di questo sistema operativo non devono usarlo.

Proteggi l'MBR

Proteggi il Master Boot Record(Master Boot Record) del tuo computer con il filtro MBR(MBR Filter) .

Disabilita il protocollo desktop remoto(Disable Remote Desktop Protocol)

La maggior parte dei ransomware , incluso il malware Cryptolocker , tenta di accedere ai computer di destinazione tramite Remote Desktop Protocol ( RDP ), un'utilità di Windows che consente l'accesso al desktop da remoto. Quindi, se trovi RDP inutile per te, disabilita il desktop remoto(disable remote desktop) per proteggere la tua macchina da File Coder e altri exploit RDP .

Disabilita Windows Scripting Host(Disable Windows Scripting Host)

Le famiglie di malware(Malware) e ransomware utilizzano spesso WSH per eseguire file .js o .jse per infettare il tuo computer. Se non utilizzi questa funzione, puoi disabilitare Windows Scripting Host per rimanere al sicuro.

Utilizzare strumenti di prevenzione o rimozione del ransomware(Use Ransomware prevention or removal tools)

Usa un buon software anti-ransomware gratuito(free anti-ransomware software) . BitDefender AntiRansomware e RansomFree sono alcuni dei buoni. Puoi utilizzare RanSim Ransomware Simulator per verificare se il tuo computer è sufficientemente protetto.

Kaspersky WindowsUnlocker può essere utile se il Ransomware blocca completamente l'accesso al tuo computer o addirittura limita l'accesso a determinate funzioni importanti, in quanto può ripulire un registro(Registry) infetto da ransomware .

Se riesci a identificare il ransomware , può rendere le cose un po' più semplici in quanto puoi utilizzare gli strumenti di decrittazione del ransomware che potrebbero essere disponibili per quel particolare ransomware.(If you can identify the ransomware, it can make things a bit easier as you can use the ransomware decryption tools that may be available for that particular ransomware.)

Ecco un elenco di Ransomware Decryptor Tools gratuiti che possono aiutarti a sbloccare i file.

Disconnettersi da Internet immediatamente(Disconnect from the Internet immediately)

Se sei sospettoso su un file, agisci rapidamente per interrompere la sua comunicazione con il server C&C prima che finisca di crittografare i tuoi file. Per farlo, è sufficiente disconnettersi immediatamente da Internet , WiFi o dalla propria Rete(Network) , perché il processo di crittografia richiede tempo quindi sebbene non si possa annullare l'effetto di Ransomware , si può sicuramente mitigare il danno.

Utilizzare Ripristino configurazione di sistema per tornare a uno stato di pulizia noto(Use System Restore to get back to a known-clean state)

Se hai abilitato Ripristino configurazione di sistema sul tuo computer Windows , cosa che insisto sul fatto che tu abbia, prova a riportare il tuo sistema a uno stato pulito noto. Questo non è un metodo infallibile, tuttavia, in alcuni casi, potrebbe essere d'aiuto.

Reimposta l'orologio del BIOS(Set the BIOS clock back)

La maggior parte dei ransomware , incluso Cryptolocker o FBI Ransomware , offrono una scadenza o un limite di tempo entro il quale è possibile effettuare il pagamento. Se esteso, il prezzo della chiave di decrittazione può aumentare in modo significativo e non puoi nemmeno contrattare. Quello che puoi almeno provare è "battere il tempo" riportando l'orologio del BIOS su un tempo prima che la finestra dell'ora di scadenza sia scaduta. L'unico resort, quando tutti i trucchi falliscono in quanto può impedirti di pagare il prezzo più alto. La maggior parte dei ransomware offre un periodo di 3-8 giorni e può richiedere fino a 300 USD o più per la chiave per sbloccare i file di dati bloccati.

Sebbene la maggior parte dei gruppi presi di mira da Ransomware sia stata negli Stati Uniti e nel Regno Unito, non esiste alcun limite geografico. Chiunque può esserne colpito e ogni giorno che passa vengono rilevati sempre più malware ransomware . Quindi prendi alcune misure per impedire al ransomware di entrare nel tuo computer. Questo post parla un po' di più di attacchi ransomware e domande frequenti(Ransomware Attacks & FAQ) .

(While most of the targeted groups by Ransomware have been in the US and the UK, there exists no geographical limit. Anyone can be affected by it – and with every passing day, more and more ransomware malware is being detected. So take some steps to prevent Ransomware from getting onto your computer. This post talks a little more about Ransomware Attacks & FAQ.)

Ora leggi: (Now read:) Cosa fare dopo un attacco Ransomware(What to do after a Ransomware attack) .

Related posts

Download Windows Command Reference PDF Guide da Microsoft

Download Quick Start Guide a Windows 10 da Microsoft

Come passare da uno Windows Phone per iPhone: Passo dopo Step Guide

Microsoft Edge Deployment Guide per Business

Microsoft Word tutorial per principianti - Guide su come usarlo

Un Comprehensive Guide a Discord Text Formatting

Bundleware: Definizione, Prevention, Removal Guide

Disabilita la Lock Screen in Windows 10 [GUIDA]

Stop Windows 10 Aggiornamento completamente [Guida]

Come installare Steam and Manage Steam Games (Ultimate Guide)

Come utilizzare Windows 10 PC - Tutorial Basic Tutorial e suggerimenti per principianti

3 Ways per cambiare Spotify Profile Picture (Quick Guide)

BFSVC.exe: è Safe o A Virus? Guide per rimuoverlo in modo permanente

Creare un Full System Image Backup in Windows 10 [la guida definitiva]

Laptop Battery Usage Tips & Optimization Guide per utenti Windows

Step-by-Step Guide per eliminare Your Amazon Account

Folder Guide consente di accedere facilmente alle cartelle usate in modo rapido in 2 clic

Come Enter BIOS su Windows 10 [GUIDA]

Come disconnettersi Computer or Sign fuori da Windows 11/10

Kill Resource Intensive Processes con Windows Task Manager (GUIDE)