Cosa sono le truffe sulla caccia alle balene e come proteggere la tua azienda

Se lavori o possiedi un'impresa, devi sapere che c'è sempre un alto rischio che si verifichino attacchi informatici e truffe. Le truffe via e-mail(Email Scams) sono le più comuni. Il phishing è disponibile in molti gusti come Tabnabbing, Spear Phishing , nonché Vishing e Smishing. Qualche giorno fa, abbiamo dato un'occhiata alle frodi online di Pharming(Pharming online frauds) : oggi daremo un'occhiata alle truffe balenine(Whaling Scams) , che è la minaccia emergente alla sicurezza informatica.

Cosa sono le truffe sulla caccia alle balene

Nelle truffe di caccia alle balene(Whaling) , di solito vieni preso di mira tramite e-mail: è una truffa di phishing(Phishing scam) specializzata . L'attaccante studia la tua attività online e ottiene informazioni utili su di te da altre fonti. E queste informazioni vengono utilizzate per creare un'e-mail personalizzata dall'aspetto professionale. Vedere un'e-mail ufficiale può farti abbandonare le tue difese ed è molto probabile che ti fidi di tale e-mail. L'idea è di ottenere informazioni da te per ulteriori attività fraudolente.

Ora devi renderti conto che c'è una sottile linea di differenza tra la caccia alle balene(Whaling) e lo spear phishing . La caccia alle balene(Whaling) in genere prende di mira i dirigenti di alto livello, mentre quest'ultima truffa prende di mira i dipendenti di un'azienda, i clienti di un'azienda in generale. Si chiama caccia alle balene(Whaling) perché gli obiettivi sono generalmente grandi o importanti. E così le balene(Whales) vengono scelte in base alla loro autorità e all'accesso all'interno di un'organizzazione.

Come funziona la caccia alle balene(Whaling) e perché sei preso di mira

La maggior parte degli obiettivi sono generalmente uomini d'affari, imprenditori, amministratori delegati(CEOs) e dipendenti aziendali. Gli obiettivi sono generalmente specifici dell'azienda e gli attacchi sono pianificati allo scopo di ottenere informazioni sensibili sulle attività di un'organizzazione.

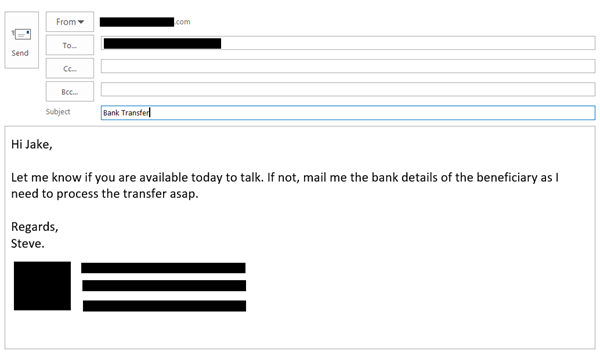

Questo tipo di attacchi di ingegneria sociale sono molto difficili da identificare e le persone di solito finiscono per fornire dati a tali truffatori. Il truffatore invia un'e-mail personalizzata da un indirizzo che potresti conoscere. Il truffatore potrebbe simulare di essere il tuo capo o un'altra organizzazione amichevole. Oppure potrebbe imitare il tuo consulente finanziario o il tuo avvocato. Il contenuto dell'e-mail è principalmente la ricerca dell'attenzione in modo che tu possa rispondere prontamente e c'è la minima possibilità che vengano scoperti.

L'e-mail potrebbe richiederti di trasferire del denaro come pagamento a una fattura dovuta o potrebbe chiederti alcuni dati aziendali richiesti presso una sede centrale. Oppure può chiedere dettagli personali sui dipendenti dell'organizzazione.

Il truffatore o l'attaccante ti ha già ricercato per creare un'e-mail personalizzata per te. E la ricerca può essere basata sulle tue attività online o su qualsiasi informazione ottenuta da altre fonti. Le e-mail di caccia alle balene(Whaling emails) sembrano normali e perfette e questa è l'unica ragione per cui le persone cadono nella trappola. I nomi, i loghi e altre informazioni utilizzate nell'e-mail possono essere reali o meno. Ma è presentato in modo tale che normalmente le persone non possono contrassegnare una differenza tra queste e-mail.

Inoltre, l'indirizzo email del mittente o del sito web menzionato è simile a qualcuno che potresti conoscere. Gli allegati possono o meno essere dannosi. L'unico scopo di queste truffe è convincerti che l'e-mail è del tutto normale e richiede un'azione urgente. E quando segui le istruzioni nell'e-mail, finisci per divulgare alcuni dati riservati a una persona o a un sito Web non autorizzati.

Come proteggersi dagli attacchi di caccia alle balene

Devi imparare a identificare gli attacchi di phishing(identify Phishing Attacks) per saperne di più sulla protezione dal phishing in generale in modo da poter evitare le truffe di phishing(avoid Phishing scams) .

La chiave per rimanere protetti è stare attenti. Leggi tutte le e-mail relative al lavoro da un capo all'altro e tieni d'occhio qualcosa di sospetto. Se hai appena sentito che c'è qualcosa di sbagliato nell'e-mail, contatta l'organizzazione da cui si dice che l'e-mail provenga.

1] Verifica(Verify) l'e-mail del mittente e poi rispondi solo alle e-mail. Di solito, i siti Web o gli indirizzi e-mail da cui ricevi le e-mail sono quasi identici ai normali indirizzi e-mail che potresti conoscere. Una "o" può essere sostituita con uno "0" (zero) o possono esserci due "ss" invece di una "s". Questo tipo di errori è facilmente trascurabile dall'occhio umano e costituisce la base di tali attacchi.

2] Se l'e-mail richiede un'azione urgente, è necessario guardare attentamente e poi prendere la decisione. Se sono presenti collegamenti a siti Web in uscita, verificarne l'indirizzo prima di fornire qualsiasi informazione a quel sito Web. Inoltre, controlla il segno del lucchetto o verifica il certificato del sito web.

3] Non fornire alcun dettaglio finanziario o di contatto a nessun sito Web o e-mail. Sapere quando fidarsi di un sito Web(Know when to trust a website) , prendere precauzioni prima di fare clic su qualsiasi collegamento Web(precautions before clicking on any web links) e seguire le norme di sicurezza di base per l'utilizzo di Internet.

4] Avere un software antivirus e firewall adeguato che protegga il tuo computer e non scaricare allegati da nessuna di queste e-mail. RAR/7z o qualsiasi altro file eseguibile contengano malware o Trojan(Trojans) . Cambia regolarmente le password e crea un backup di documenti importanti in un luogo sicuro.

5 ](] Completely) Distruggi completamente i tuoi documenti fisici prima di smaltirli in modo che non possano fornire alcuna informazione su di te e sulla tua organizzazione.

Esempi di attacco alla balena

Mentre puoi trovare un sacco di tali storie di truffa online. Anche le grandi aziende come Snapchat e Seagate sono cadute nelle trappole di queste truffe. L'anno scorso, un dipendente di alto rango di Snapchat è stato vittima di una tale truffa in cui un'e-mail che impersonava il CEO dell'azienda chiedeva informazioni sul libro paga dei dipendenti. Dai un'occhiata ad alcuni esempi:

- Seagate : un attacco di caccia alle balene riuscito ha portato a ladri fino a 10.000 documenti fiscali W-2 per tutti i dipendenti attuali e passati.

- Snapchat : un dipendente si è innamorato di un'e-mail che impersona una richiesta del CEO Evan Spiegel e ha compromesso i dati sulle buste paga di 700 dipendenti.

- FACC : Il fornitore austriaco dell'industria aeronautica ha perso 50 milioni di euro a causa di un attacco di caccia alle balene.

- Ubiquiti Networks : questa società di tecnologia di rete ha subito una perdita di 39,1 milioni di dollari a causa di un attacco di caccia alle balene.

- Weight Watchers International : un'e-mail di caccia alle balene ha permesso ai ladri di ottenere dati fiscali per quasi 450 dipendenti attuali ed ex.

Già truffato?

Pensi di essere stato vittima di una truffa baleniera ? (Whaling)Informare immediatamente il capo della vostra organizzazione e chiedere assistenza legale. Se hai fornito loro dettagli bancari o qualsiasi tipo di password, cambiali immediatamente. Consulta un esperto di sicurezza informatica per risalire al percorso e sapere chi era l'attaccante. Cerca assistenza legale e consulta un avvocato.

Sono disponibili vari servizi online in cui è possibile segnalare tali truffe. Si prega di segnalare tali truffe in modo che la loro attività possa essere interrotta e più persone non siano interessate.

Se sei interessato a saperne di più, c'è questo eccellente eBook intitolato Whaling, Anatomy of an attack , che puoi scaricare gratuitamente.

Proteggi te stesso, i tuoi dipendenti e la tua organizzazione da tali frodi e truffe online. Spargi la voce e aiuta i tuoi colleghi, amici e familiari a rimanere protetti.(Protect yourself, your employees and your organization from such frauds and online scams. Spread the word and help your colleagues, friends, and family stay protected.)

Leggi qui le truffe e le frodi online ed e-mail più comuni(most common Online and Email scams & frauds) .

Related posts

Come controllare se un collegamento è sicuro o non utilizzare il browser Web

Scopri se il tuo online account è stato hacked & email e i dettagli della password sono trapelati

Online Safety Tips per Kids, Students and Teens

Internet Security article and tips per Windows 10 utenti

Proteggi i tuoi figli dai contenuti per adulti utilizzando Navigazione pulita

Avoid Online Shopping Fraud & Holiday Season Scams

Password Spray Attack Definition and Defending te stesso

Quali sono Digital Footprints, Traces or Shadow?

Tipi di phishing - Cheat Sheet and Things Devi sapere

Avoid online Banking e altre frodi cyber - Sicurezza Tips per utenti PC

Best Free PDF Editor Online Tools che sono basati su cloud

Fake Online Employment And Job Scams sono in aumento

Che cos'è il Pharming e come puoi prevenire questa frode online?

Che cosa è il sito web Traffic Fingerprinting? Come proteggersi?

Online Identity Theft: Prevention and Protection tips

Cos'è il phishing della lancia? Spiegazione, Examples, Protection

Pericoli e conseguenze di oscuramento su Social Media

Cosa è personalmente identificabile Information (PII) e come proteggerlo online?

Elenco dei migliori siti Web Online Font Converter gratuiti

Best Free Online Training Courses a Stay Fit mentre a casa