Cryptojacking la nuova minaccia di mining del browser che devi conoscere

Il cryptojacking(Cryptojacking) o il cryptomining dannoso(malicious cryptomining) è un nuovo trucco utilizzato per estrarre criptovalute(Cryptocurrencies) sul computer di un utente utilizzando le risorse della CPU in background a sua insaputa. In genere, il criminale informatico carica uno script nel browser web della vittima che contiene una chiave univoca del sito per costringere l'utente ad arricchirlo.

Se sei alle prese con un PC o una connessione Internet lenta, non incolpare ancora il fornitore o il fornitore di servizi perché potresti essere vittima di un nuovo trucco utilizzato dagli hacker chiamato come browser Cryptojacking .

L'evoluzione del Cryptojacking è attribuita al crescente interesse per le criptovalute(Cryptocurrencies) negli ultimi mesi. Guarda Bitcoin negli ultimi mesi circa e il suo valore è aumentato di oltre il 1.000%. Questo ha attirato l'attenzione anche degli hacker e ha dato vita a pratiche pericolose come il Crytptojacking .

Cos'è il Cryptojacking

Emergenza(Emergence)

Prima di capire cos'è il Cryptojacking(Cryptojacking) , prima facci sapere del Cryptomining .

Cryptomining o Cryptocurrency Mining è il processo mediante il quale una criptovaluta nasce, utilizzando la tecnologia blockchain. Il cryptomining(Cryptomining) consente inoltre di rilasciare sul mercato nuove monete di criptovaluta. Il mining(Mining) è svolto da alcuni peer della rete di criptovalute che competono (individualmente o in gruppo) nella risoluzione di un difficile problema matematico, chiamato proof-of-work

A settembre 2017 Coinhive ha debuttato sul mercato, offrendo di minare la criptovaluta denominata Monero ( XMR ). Coinhive offre fondamentalmente un pezzo di codice scritto in JavaScript che i proprietari di siti Web possono semplicemente incorporare nel loro sito Web. Coinhive ha(Coinhive) introdotto un nuovo modello di business per il sito Web affermando che i proprietari di siti Web possono rimuovere gli annunci dai loro siti Web e caricare invece Coinhive .

Quando gli utenti accedono a un sito Web con Coinhive incorporato, Coinhive avvia il processo di mining di criptovalute per conto del proprietario del sito Web utilizzando le risorse di sistema dell'utente (ecco perché i PC spesso diventano lenti). I visitatori del sito rappresentano il gruppo di nodi che svolge l'intenso lavoro di calcolo per risolvere il problema matematico. Tuttavia, invece di ricevere il premio quando risolvono la sfida, il proprietario del sito web lo riceve. Quindi(Hence) , i proprietari di siti Web possono ancora realizzare un profitto e supportare le loro attività, senza presumibilmente disturbare i loro visitatori con annunci pubblicitari.

Sebbene Coinhive dovesse essere legittimo, il suo concetto ha portato all'emergere di un software simile, che ora viene utilizzato dai criminali informatici per l'abuso di Cryptomining(Cryptomining abuse ) o Cryptojacking.

In breve, il Cryptojacking è la tecnica per dirottare i browser per il mining di criptovalute, senza il consenso dell'utente. Fornire minatori di criptovaluta tramite malware è un fatto noto, ma il mining di criptovaluta quando si accede a una pagina Web è una novità e ha portato gli aggressori ad abusare per guadagni personali.(In short, Cryptojacking is the technique of hijacking browsers for mining cryptocurrency, without user consent. Delivering cryptocurrency miners through malware is a known fact, but mining cryptocurrency when accessing a webpage is new and has led to the attackers abusing for personal gains.)

Il cryptojacking non è un malware tradizionale

Il cryptojacking non danneggia il tuo PC come il malware tradizionale o il ransomware . Né memorizza o blocca nulla sul disco rigido. Quindi(Hence) , di per sé non è un malware in quanto tale, ma può certamente essere introdotto nel tuo sistema utilizzando malware.

Il cryptojacking(Cryptojacking) , simile al malware, utilizza le risorse del tuo PC senza la tua autorizzazione. Può causare un funzionamento estremamente lento del PC e dei browser, scaricare la batteria e aumentare le bollette dell'elettricità senza che tu nemmeno te ne accorga.

Conseguenze del Cryptojacking

Il cryptojacking(Cryptojacking) può interessare il sistema operativo Windows(Windows OS) , Mac OSX e Android . Di recente sono stati segnalati numerosi casi di Cryptojacking . Alcuni dei tipi comuni includono quanto segue:

Siti web che utilizzano Coinhive deliberatamente(Websites using Coinhive deliberately)

Pirates Bay è stato uno dei primi grandi giocatori colpevoli di aver usato deliberatamente Coinhive . Il problema era che è stato fatto in modo trasparente, senza il consenso dei visitatori. Una volta scoperto lo script di mining di criptovalute, Pirate Bay ha rilasciato una dichiarazione in cui affermava che stava testando questa soluzione come fonte di entrate alternativa. I ricercatori temono che ci siano molti di questi siti web che stanno già utilizzando Coinhive senza il consenso del visitatore.

Coinhive iniettato in siti Web compromessi(Coinhive injected into compromised websites)

I ricercatori hanno identificato i siti Web WordPress e Magento compromessi in cui era stato iniettato Coinhive(Coinhive) o un simile minatore basato su JavaScript.

Leggi(Read) : Cosa fare se lo script di mining di criptovalute Coinhive infetta il tuo sito web.

Crittografia utilizzando le estensioni del browser(Cryptojacking using browser extensions)

(In-browser)Il cryptojacking nel browser utilizza JavaScript su una pagina Web per estrarre criptovalute. JavaScript viene eseguito su quasi tutti i siti Web visitati, quindi non è necessario installare il codice JavaScript responsabile dell'in-browser mining. (JavaScript)Non appena carichi la pagina, il codice di mining nel browser viene eseguito.

Ci sono casi di estensioni del browser Web che incorporano Coinhive in cui il software di cryptomining viene eseguito in background e ha estratto "Monero" mentre il browser era in esecuzione, e non solo quando si visita un sito Web specifico.

Crittografia con malware(Cryptojacking with malware)

Questo è un altro tipo di abuso in cui Coinhive viene distribuito insieme al malware tramite un falso aggiornamento Java .

Crittografia nei dispositivi Android(Cryptojacking in Android devices)

È stata rilevata una variante Android di (Android)Coinhive destinata a utenti russi. (Coinhive)Questa tendenza suggerisce che il Cryptojacking(Cryptojacking) si sta espandendo anche alle applicazioni mobili.

Domini typosquat che incorporano Coinhive(Typosquatted domains embedding Coinhive)

Qualcuno ha registrato il dominio "twitter.com.com" e ha caricato Coinhive su di esso. In sostanza, gli utenti che hanno digitato in modo errato l' URL(URL) di Twitter e sono atterrati su quella pagina Web avrebbero estratto Monero(Monero) per il proprietario del dominio finché sono rimasti sulla pagina Web.

Crittografia tramite servizi cloud(Cryptojacking through cloud services)

I criminali informatici stanno dirottando piattaforme cloud non protette e le utilizzano per estrarre criptovaluta.

Microsoft ha notificato che variazioni di Coinhive sono state avvistate in natura. Tale sviluppo indica che il successo di Coinhive ha motivato l'emergere di software simili da parte di altre parti che vogliono entrare in questo mercato.(Microsoft has notified of variations of Coinhive being spotted in the wild. Such a development indicates that Coinhive’s success has motivated the emergence of similar software by other parties that want to join this market.)

Minr – Emerge un'alternativa Coinhive(A Coinhive)

L'uso di Coinhive da parte di utenti legittimi è in generale in declino a causa dell'impopolarità che ha ricevuto sin dal suo lancio. Coinhive è anche facilmente rintracciabile, un altro fatto che i suoi potenziali ammiratori non lo utilizzano sul loro sito web.

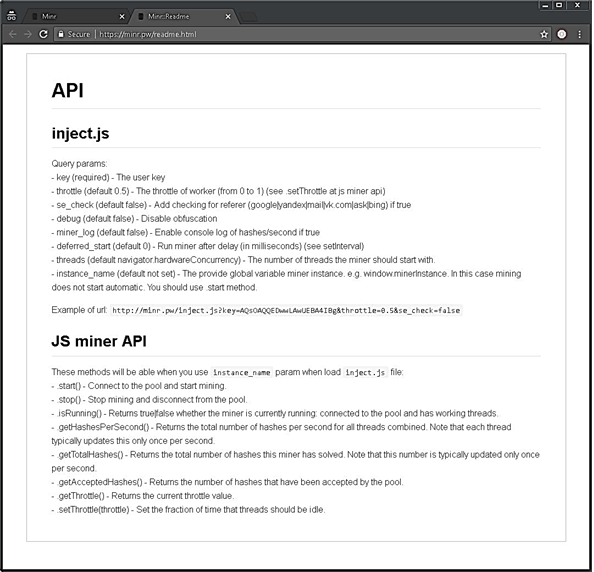

Quindi, in alternativa, il team di Minr , ha sviluppato un'opzione di " offuscamento(obfuscation) ", che rende molto più difficile rintracciare il minatore. Questo facilita l'uso nascosto dello strumento. Questa funzionalità è così efficace che nasconde il codice(hides the code) anche per il popolare strumento anti-malware Malwarebytes .

Come proteggersi dal Cryptojacking

La tecnologia di criptovalute e blockchain sta conquistando il mondo. Sta creando un impatto sull'economia globale e causando anche interruzioni tecnologiche . Tutti hanno iniziato a concentrarsi su un mercato così redditizio, e questo include anche gli hacker di siti Web. Con l'aumento dei rendimenti, dovremmo aspettarci che tali tecnologie vengano utilizzate in modo improprio.

Essere attenti durante la navigazione è qualcosa che devi esercitarti regolarmente se vuoi stare lontano dalle frodi di Cryptojacking. Sei su un sito Web compromesso se noti un picco improvviso nell'utilizzo della memoria e prestazioni lente sul tuo PC. L'azione migliore qui è interrompere il processo uscendo dal sito Web e non visitarlo di nuovo.

Dovresti anche installare un buon software di sicurezza(good security software) e tenerlo aggiornato, nonché attivare i firewall e non fare clic su collegamenti sospetti durante la navigazione(not click on suspicious links while browsing) .

È possibile utilizzare i programmi Anti-WebMiner come una delle precauzioni.

Utilizza un'estensione del browser che impedisca ai siti Web di utilizzare la tua CPU per il mining di criptovalute . Se utilizzi il browser Chrome , installa(Install) l'estensione minerBlock. È un'utile estensione per il browser Chrome per bloccare i minatori di criptovaluta basati sul Web in tutto il Web. Oltre a CoinHive blocca anche Minr .

Un'altra precauzione necessaria è aggiornare il file Hosts(Hosts file) per bloccare coinhive.com e altri domini noti per abilitare il mining non autorizzato. Ricorda(Remember) , il Cryptojacking(Cryptojacking) è ancora in crescita con sempre più persone che si avvicinano alle criptovalute, quindi le tue liste di blocco dovranno essere regolarmente aggiornate.

Impedisci a CoinHive(Prevent CoinHive) di infettare il tuo sito web

- Non utilizzare modelli o plug-in NULL sul tuo sito Web/forum.

- Mantieni il tuo CMS aggiornato all'ultima versione.

- Aggiorna regolarmente il tuo software di hosting ( PHP , Database , ecc.).

- Proteggi il tuo sito(Secure your website) web con fornitori di sicurezza web come Sucuri , Cloudflare , Wordfence , ecc.

- Prendi le precauzioni di base per proteggere il tuo blog(precautions to secure your blog) .

Stay alert, stay safe!

Related posts

Come evitare Phishing Scams and Attacks?

Che cos'è il Trojan di accesso remoto? Prevenzione, rilevamento e rimozione

Remove virus da USB Flash Drive utilizzando Command Prompt or Batch File

Rogue Security Software or Scareware: Come controllare, prevenire, rimuovere?

Cos'è Win32: BogEnt e come rimuoverlo?

Come utilizzare Chrome browser Inbuilt Malware Scanner & Cleanup Tool

3 modi per sbarazzarsi di virus, spyware e malware

Fix Search Errore fallito quando si esegue Chrome Malware Scanner

Come controllare se un file è dannoso o meno su Windows 11/10

Attacchi di malvertising: definizione, esempi, protezione, sicurezza

Bundleware: Definizione, Prevention, Removal Guide

Come utilizzare Avast Boot Scan per rimuovere Malware da Windows PC

Cos'è il virus IDP.Generic e come rimuoverlo?

I migliori scanner di virus e malware GARANTITI per eliminare qualsiasi virus

Cos'è CandyOpen? Come rimuovere CandyOpen da Windows 10?

Come rimuovere Malware dal PC in Windows 10

DLL Hijacking Vulnerability Attacks, Prevention & Detection

Best online Online Malware Scanners per eseguire la scansione di un file

Crystal Security è uno Cloud gratuito Malware Detection Tool per PC

Cos'è IDP.Generic and How per rimuoverlo in sicurezza da Windows?