20 migliori strumenti di hacking WiFi per PC (2022)

L' hacking(Hacking) , come suggerisce la parola, non ha nulla a che fare con qualcosa di etico. L' hacking(Hacking) è entrare con la forza nel sistema di qualcuno con una mentalità fraudolenta per violare la sua privacy o rubare i suoi dati di sistema. Tuttavia, se viene fatto sotto intimazione e approvazione per identificare i punti deboli e le minacce a una rete di computer oa una singola unità per aiutare a risolvere i problemi di rete di qualcuno, sarebbe quindi definito etico. La persona coinvolta nel farlo è chiamata hacker etico.

Abbiamo capito cos'è l'hacking e quasi tutti abbiamo il WiFi in casa. Qual è la forma completa di "WiFi"? Per molti di noi, l'acronimo sta per "Fidelity Wireless", è un malinteso. Sebbene la maggior parte di noi la pensasse così, a beneficio di tutti, è semplicemente una frase di marchio che significa IEEE 802.11x ed è una tecnologia wireless che fornisce Internet wireless ad alta velocità e connessione di rete.

Prima di approfondire, cerchiamo di capire che un attacco di hacking è di due tipi, vale a dire attacco passivo e attivo e l'uso di alcune altre terminologie come sniffing, WEP e WPA , ecc.

Attacco passivo: cattura prima i pacchetti di dati della rete e poi cerca di recuperare la password della rete mediante l'analisi dei pacchetti, in altre parole prelevando informazioni da un sistema senza distruggere le informazioni. È più di monitoraggio e analisi, mentre

L' attacco(Attack) attivo è durante il processo di recupero di una password acquisendo pacchetti di dati alterando o distruggendo questi pacchetti di dati in altre parole, prelevando informazioni di sistema dal sistema e quindi modificando i dati o distruggendoli del tutto.

Sniffing: è il processo di intercettazione e ispezione o, in breve, monitoraggio di pacchetti di dati utilizzando un dispositivo o un'applicazione software allo scopo di rubare informazioni come password, indirizzo IP(IP Address) o processi che possono aiutare qualsiasi infiltrato ad entrare in una rete o sistema.

WEP: è un tipo comune di metodo di crittografia utilizzato dalle reti wireless che sta per " Wireless Equivalent Privacy " e non è considerato molto sicuro al giorno d'oggi poiché gli hacker possono facilmente violare le chiavi WEP .

WPA : è un altro metodo di crittografia comune utilizzato dalle reti wireless che sta per "WiFi Protected Access" è un protocollo applicativo(Application Protocol) wireless che non può essere facilmente violato ed è l'opzione più sicura in quanto richiederebbe l'uso della forza bruta o di un attacco dizionario, nonostante che non ci sarebbe alcuna certezza per decifrare le chiavi WPA .

Con le terminologie di cui sopra in background, proviamo ora a trovare i migliori strumenti di hacking WiFi per PC nel 2020 funzionanti su qualsiasi sistema operativo, sia esso Windows , Mac o Linux . Di seguito sono descritti in dettaglio gli strumenti popolari utilizzati per la risoluzione dei problemi di rete e il cracking delle password wireless.

20 migliori strumenti di hacking Wi-Fi(Best Wifi Hacking Tools) per PC (2020)

1. Aircrack-ng

Aircrack-ng è un noto software gratuito per decifrare password wireless scritto in linguaggio C. (C-language)Questo software si concentra principalmente su un metodo graduale per monitorare, attaccare, testare e infine decifrare la password. Questa applicazione utilizza l' attacco FMS standard , l' attacco Korek e il nuovo attacco PTW per ottimizzarne la velocità, rendendolo un efficace strumento di cracking WiFi .

Funziona principalmente sul sistema operativo Linux e supporta i sistemi operativi Windows , OS X , Free BSD , NetBSD , OpenBSD e persino Solaris ed eComStation 2. L'app supporta anche altri adattatori wireless come Live CD e immagini VMWare . Non sono necessarie molte competenze e conoscenze per utilizzare l' immagine VMWare , ma ha determinati vincoli; funziona con un set limitato di sistemi operativi e supporta un numero limitato di dispositivi USB .

L'app attualmente disponibile in inglese utilizza i pacchetti di dati per decifrare le chiavi WEP e WPA-PSK della rete 802.11b . Può decifrare le chiavi WEP utilizzando un attacco (WEP)FMS , un attacco PTW e attacchi dizionario. Per decifrare WPA2-PSK , utilizza gli attacchi del dizionario. L'app si concentra su attacchi Replay , deautenticazione, punti di accesso falsi e molto altro. Supporta anche l'esportazione di dati in un file di testo.

Questo software può essere scaricato utilizzando il link http://www.aircrack-ng.org/, e la parte migliore è che nel caso in cui non sai come utilizzare il software, hai a disposizione tutorial online, forniti dalla società che ha progettato questo software, in cui puoi imparare come installare e utilizzare, per decifrare le password wireless.

Download Now2. WireShark

Wireshark Hacking Tool è un analizzatore di pacchetti di dati gratuito e open source e un software di analisi delle procedure di rete. È uno dei migliori strumenti di hacking wifi che è molto popolare tra gli utenti (users)Windows . Questo strumento consente di comprendere ciò che sta accadendo sulla tua rete a livello minuscolo o microscopico. Viene utilizzato per la risoluzione dei problemi e l'analisi della rete, lo sviluppo di software e le procedure di comunicazione. Può essere utilizzato anche nel lavoro di sviluppo educativo.

È possibile utilizzare questo software per ispezionare e analizzare online o offline un numero qualsiasi di centinaia di protocolli e ottenere i migliori risultati. Non solo può analizzare i dati wireless, ma può anche raccogliere e leggere dati da Bluetooth , Ethernet , USB , Token Ring , FDDI , IEEE 802.11 , PPP/HDLC , ATM , Frame relay, ecc. per l'analisi.

Questo strumento supporta più sistemi operativi e può essere eseguito utilizzando Windows , Linux , Mac OS , Solaris , FreeBSD , NetBSD e molto altro. Molte organizzazioni commerciali, imprese senza scopo di lucro, agenzie governative e istituzioni educative lo utilizzano come standard esistente o di fatto per un'ispezione dettagliata su diversi protocolli.

Può esaminare i dati acquisiti utilizzando l'utility TShark in modalità TTY(TTY-mode TShark) o l' interfaccia utente grafica(Graphical User Interface) ( GUI ). Consente la comunicazione tramite icone grafiche e indicatori audio, ma non utilizza un'interfaccia utente basata su testo, navigazione testuale o etichette di comandi digitate.

Ha un ricco protocollo (Internet Protocol)Voice over Internet, ad esempio analisi VoIP o, in termini standard, servizio telefonico su Internet , che è possibile se si dispone di una buona connessione Internet. Questo ti aiuta a evitare la chiamata attraverso una torre della compagnia telefonica locale, che addebita di più per la stessa chiamata rispetto a una chiamata VoIP .

WireShark è anche noto per le funzionalità di visualizzazione più potenti e può anche acquisire file compressi con gzip e decomprimerli durante l'esecuzione di un programma per computer senza interrompere o interrompere il programma già in esecuzione.

L'app può anche essere utilizzata per decrittografare molti protocolli come IPsec , ISAKMP , Kerberos , SNMPv3 , SSL/TLS , WEP e WPA/WPA2 . Utilizzando l'app, puoi anche applicare diversi codici colore al tuo elenco di pacchetti di dati per un'analisi rapida e facile da usare e da capire.

Supporta anche l'esportazione di dati in un file di testo normale, PostScript , CVS o XML . Lo strumento di hacking WireShark è considerato lo strumento migliore per analizzare i pacchetti di dati con una buona funzionalità e utilizzare il collegamento – https://www. wireshark.org/ puoi scaricare questo strumento per il tuo uso.

Download Now3. Caino e Abele

Cane & Abel è un altro software popolare nell'elenco degli strumenti per recuperare la password Wifi , che è semplicemente un modo più morbido di usare la parola hacking. Prende il nome dai figli di Adamo(Adam) ed Eva(Eve) , un modo interessante di nominare gli sviluppatori dello strumento. Un nome intrigante, vero? Tuttavia, lasciamo la denominazione alla saggezza degli sviluppatori e procediamo avanti.

Questo strumento viene utilizzato per diverse versioni del sistema operativo Microsoft(Microsoft OS) e utilizza varie tecniche attraverso il processo di indagine e analisi di ciascun pacchetto di dati individualmente e la decodifica di password criptate o semplicemente utilizzando la forza bruta, attacchi di dizionario e attacchi di crittoanalisi.

Utilizzando l'app puoi anche esaminare i dati wireless e recuperare le chiavi di rete wireless rilevando le password memorizzate nella cache e analizzando i dettagli di sicurezza del routing. Una nuova funzionalità di hacking aggiunta è Address Resolution Protocol o il supporto ARP per il rilevamento su LAN(LANs) commutate e attacchi MITM .

Se questa non è la fine, utilizzando il software di hacking WiFi di Windows(Windows WiFi) , puoi anche registrare Voice over Internet Protocol , ad esempio conversazioni VoIP .

Questo è lo strumento consigliato e più utilizzato dai consulenti per la sicurezza, dai penetration tester professionisti e da chiunque intenda utilizzarlo in modo costruttivo per scopi etici e non imbrogliare nessuno per l'accesso non autorizzato alla password.

Download Now4. Nmappa

Nmap è uno dei migliori strumenti di hacking wifi open source per PC Windows(Windows PC) . L'abbreviazione di Nmap nella sua forma estesa sta per Network Mapper disponibile per gli utenti Android . È stato progettato con l'intenzione originale di scansionare reti di grandi dimensioni sebbene possa funzionare ugualmente bene per singoli host. Viene utilizzato principalmente per la gestione della scoperta della rete(network discovery) e il controllo della sicurezza del computer.

Nmap è reso disponibile gratuitamente su Github utilizzando il link https://github.com/kost/NetworkMapper. La maggior parte degli scanner Nmap può anche avvalersi dell'aiuto di Android Frontend non ufficiale per scaricarlo, installarlo e utilizzarlo. L'utente può, a seconda delle sue necessità, riprogettare o addirittura modificare il software. L' app funziona bene per l' utente Smartphone su dispositivi sia rooted che non root.

Supporta tutti i principali sistemi operativi per computer come il sistema operativo Linux , Windows e Mac OS(Mac OS X) X. Gli(Network) amministratori di rete lo hanno trovato uno strumento molto utile per diverse attività come conoscere l'inventario di rete controllando il numero di host che utilizzano la rete, il tipo di servizi offerti da loro e il tipo di sistema operativo, ad esempio varie versioni di sistemi operativi utilizzati per eseguire le attività.

Questo servizio disponibile gratuitamente è utilizzato al meglio per la scansione delle reti. Supporta diversi sistemi operativi, come indicato sopra, e tiene d'occhio i tipi di filtri/firewall dei pacchetti di dati utilizzati e molti altri attributi/aspetti come il trasferimento di dati utilizzando i binari utilizzando l' impostazione predefinita HTTPS .

Download Now5. Metasploit

Metasploit è un potente strumento di hacking gratuito, open source di proprietà di Rapid7 , una società di sicurezza con sede nel Massachusetts. Questo software di hacking può testare i punti deboli/la suscettibilità dei sistemi informatici o irrompere nei sistemi. Come molti strumenti di sicurezza delle informazioni, Metasploit può essere utilizzato sia per attività legali che illegali.

È un software di test di penetrazione con uno strumento di sicurezza informatica disponibile sia nella versione gratuita che a pagamento. Supporta il linguaggio di programmazione giapponese per uso generale di alto livello chiamato "Ruby" progettato in (Japan)Giappone(Japan) nel 1990. È possibile scaricare il software utilizzando il collegamento https://www.metasploit.com. Può essere utilizzato con un'interfaccia utente Web o un prompt dei comandi o un collegamento, come accennato.

Leggi anche: (Also Read:) 10 migliori app per ufficio per Android per aumentare la tua produttività(10 Best Office Apps for Android to Boost Your Productivity)

Lo strumento Metasploit supporta tutti i sistemi operativi dei computer centrali come il sistema Linux , Windows , Mac OS , BSD aperto e Solaris . Questo strumento di hacking mette alla prova eventuali compromessi nella sicurezza del sistema attraverso controlli a campione. Conta l'elenco di tutte le reti che effettuano attacchi eseguendo i test di penetrazione necessari sulle reti ed eludendo anche di farsi notare nel processo.

Download Now6. Kismet

Kismet è uno strumento di hacking Wifi utilizzato per trovare e identificare i dispositivi wireless. La parola in arabo(Arabic) significa 'divisione'. In una nota più leggera, Kismet , nella lingua nazionale indiana hindi , è spesso usato quando qualcosa di importante entra nella tua vita del tutto per caso o per destino.

Questo strumento identifica le reti rilevando e rivelando passivamente le reti nascoste, se in uso. Tecnicamente parlando in termini di hacking, è un sensore di pacchetti di dati, che è un sistema di rilevamento delle intrusioni e di rete per reti locali wireless 802.11 layer-2, ovvero traffico 802.11a, 802.11b, 802.11g e 802.11n.

Questo software funziona con qualsiasi scheda WiFi che supporta la modalità da ed è basato su un design o un framework modulare client/server. Supporta tutti i sistemi operativi come Linux , Windows , Mac OS , OpenBSD , FreeBSD , NetBSD . Può anche essere eseguito su Microsoft Windows e molte altre piattaforme. Utilizzando il link http://www.kismetwireless.net/ il software può essere scaricato senza alcun problema.

Kismet supporta anche il channel hopping, il che implica che può cambiare continuamente da un canale all'altro senza seguire alcuna sequenza, come definito dall'utente del software. Poiché i canali adiacenti si sovrappongono, consente di acquisire più pacchetti di dati, il che è un ulteriore vantaggio di questo software.

Download Now7. NetSparker

NetSparker è un'applicazione Web utilizzata per la scansione di sicurezza e problemi di hacking etico. Grazie(Due) alla sua tecnologia di scansione basata su prove, è considerata una tecnica di rilevamento dei punti deboli altamente accurata. È un software di scansione di sicurezza facile da usare in grado di trovare automaticamente le suscettibilità che possono essere sfruttate per mettere a rischio i dati sensibili dell'utente.

Può facilmente trovare punti deboli come SQL Injection , XSS o Cross-Site Scripting e Remote File Inclusions e altre applicazioni Web, servizi Web e API(APIs) Web . Quindi, per prima cosa, devi proteggere le tue attività web utilizzando NetSparker .

Può scorrere tutte le applicazioni Web moderne e personalizzate indipendentemente dalla piattaforma o dalla tecnologia utilizzata. Lo stesso vale per i tuoi server web, sia che utilizzi Microsoft ISS o Apache e Nginx su Linux . Può scansionarli per tutti i problemi di sicurezza.

È disponibile in due versioni sia come strumento di test di penetrazione e reportistica integrato nelle applicazioni Microsoft Windows sia come servizio online per consentirne l'utilizzo per la scansione di migliaia di altri siti Web e applicazioni Web in sole 24 ore.

Questo scanner supporta AJAX e applicazioni basate su Java come HTML 5 , Web 2.0 e applicazioni a pagina singola(Single Page Applications) ( SPA(SPAs) ), consentendo al team di intraprendere azioni correttive rapide sul problema identificato. In poche parole, è uno strumento eccellente per superare in breve tempo tutti i rischi per la sicurezza coinvolti in migliaia di siti Web e applicazioni.

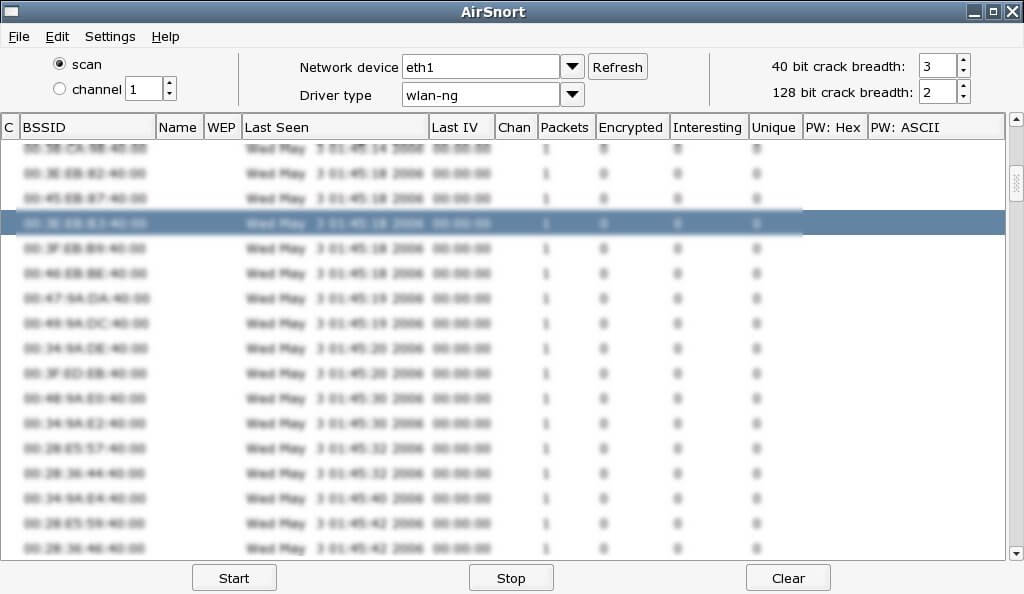

Download Now8. Sbuffo d'aria

AirSnort è un altro popolare software per decifrare password wireless LAN o WiFi . Questo software sviluppato da Blake Hegerle e Jeremy Bruestle è gratuito con i sistemi operativi Linux e Windows . Viene utilizzato per decrittografare WEP Keys/encryption o password di una rete WiFi 802.11b .

Questo strumento può essere scaricato da Sourceforge utilizzando il link http://sourceforge.net/projects/airsnort e funziona su pacchetti di dati. Prima acquisisce i pacchetti di dati della rete e quindi tenta di recuperare la password della rete mediante l'analisi dei pacchetti.

In altre parole, intraprende un attacco passivo, cioè funziona semplicemente monitorando la trasmissione dei dati e tenta di ottenere informazioni o quantificare le chiavi di crittografia o password alla ricezione di una quantità adeguata di pacchetti di dati senza distruggere i dati. È semplicemente il monitoraggio e il riconoscimento delle informazioni.

AirSnort è un semplice strumento per decifrare le password WEP . È disponibile sotto la licenza pubblica generale GNU ed è gratuito. Sebbene il software sia funzionante ma non sia stato più mantenuto negli ultimi tre anni, non si sono verificati ulteriori sviluppi.

Download Now9. Ettercap

Ettercap è uno strumento di hacking (Ettercap)Wifi open source e migliore per PC che supporta l'applicazione multipiattaforma, il che implica che quando è possibile utilizzare una particolare applicazione su più computer o più applicazioni su un singolo sistema. Può essere utilizzato per l'"attacco man-in-the-middle" sulla rete locale(Local) , ovvero i dati inviati attraverso la LAN vengono inviati anche a ciascun dispositivo connesso alla LAN tra il mittente e il ricevitore.

Questo strumento di hacking supporta vari sistemi operativi, inclusi Linux , Mac OS X , BSD , Solaris e Microsoft Windows . Utilizzando questo sistema, puoi intraprendere audit di sicurezza per verificare eventuali lacune e tappare le falle di sicurezza prima di qualsiasi incidente. Può anche analizzare il protocollo di rete controllando tutte le regole che regolano il trasferimento dei dati tra tutti i dispositivi nella stessa rete indipendentemente dal loro design o processo interno.

Questo strumento consente plug-in o componenti aggiuntivi personalizzati che aggiungono funzionalità al programma software già presente in base alle esigenze e ai requisiti abituali. Consente inoltre il filtraggio dei contenuti e lo sniffing di dati protetti SSL HTTP(HTTP SSL) intercettando e ispezionando i dati per contrastare il furto di password, indirizzi IP, informazioni protette, ecc.

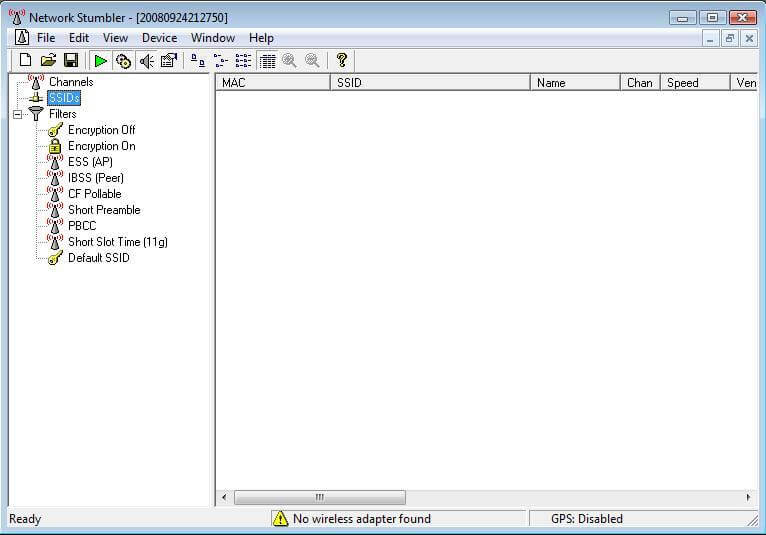

Download Now10. NetStumbler

NetStumbler , noto anche come Network Stumbler , è un noto strumento gratuito per l'acquisizione disponibile per trovare punti di ingresso wireless aperti. Funziona su sistemi operativi Microsoft Windows da Windows 2000 a Windows XP e consente il rilevamento di reti wireless 802.11a, 802.11b e 802.11g. Ha anche una versione ridotta di se stessa nota come MiniStumbler .

Questo strumento non è stato sviluppato per quasi 15 anni dall'ultima versione nel 2005. La sua versione ridotta può essere utilizzata con i sistemi operativi in dispositivi portatili di elettronica di consumo(Consumer Electronic) come lettori CD, DVD , stereo, TV(TVs) , home theatre, computer palmari o laptop e qualsiasi altra attrezzatura audio e video.

Una volta eseguito lo strumento, inizia automaticamente a scansionare le reti wireless in giro e, una volta completato; vedrai l'elenco completo delle reti nelle vicinanze. È, quindi, fondamentalmente utilizzato per il wardriving, che è un processo di mappatura delle reti WiFi in un'area specificata localmente ed è anche noto come mappatura dei punti di accesso.

È inoltre possibile rilevare punti di accesso non autorizzati nell'area di interesse specificata utilizzando questo strumento. Aiuta anche a trovare posizioni con rete bassa e può anche supportare la verifica di configurazioni di rete come Linux , Mac OS X , BSD , Solaris , Microsoft Windows e molti altri.

Lo svantaggio di questo software di hacking è che può essere facilmente rilevato da qualsiasi sistema o dispositivo di rilevamento wireless se si lavora nelle vicinanze, e inoltre questo strumento non funziona in modo accurato con l'ultimo sistema operativo a 64 bit . Infine, lo strumento può essere scaricato utilizzando il link http://www.stumbler.net/ per chi fosse interessato ad utilizzarlo.

Download Now11. Kiuwan

Questo è un software di scanner di responsabilità che mappa l'area sottoscansione per le reti wireless e le intercetta per accedere alla credulità per hackerare/rubare una password, indirizzi IP e qualsiasi altra informazione. Una volta che tali reti sono state identificate, inizia automaticamente la sua azione per risarcire queste responsabilità.

Lo strumento si rivolge anche all'Integrated Development Environment(Integrated Development Environment) , un programma software che fornisce agli utenti funzionalità complete per eseguire varie funzioni come la modifica del codice, il debug, la modifica del testo, la modifica del progetto, la visualizzazione dell'output, il monitoraggio delle risorse e molto altro. I programmi IDE , ad esempio NetBeans , Eclipse , IntelliJ , Visual studio, Webstorm , Phpstorm , ecc. aiutano a fornire feedback durante lo sviluppo del software.

Kiuwan fornisce anche disposizioni per oltre venti programming languages like Java, C/C++, Javascript, PHP, JSP, and many more for desktops, webs, and mobile apps . È noto per soddisfare i più rigorosi standard del settore, tra cui OWASP , CWE , SANS 25 , HIPPA , WASC , ISO/IEC 25000 , PCI , ISO/IEC 9126 e altri, rendendolo uno strumento molto apprezzato.

Il motore di scansione multi-tecnologia Kiuwan(Kiuwan) , inoltre, attraverso il suo strumento 'Insights' segnala la debolezza delle reti wireless nei componenti open source oltre a gestire la conformità delle licenze. Questo strumento di revisione del codice offre una prova gratuita e un utilizzo una tantum per gli hacker a un costo per gli hacker occasionali. Per le numerose ragioni indicate, è considerato tra i principali strumenti di hacking del settore.

Download Now12. Nikto

Nikto è un altro strumento di hacking per scanner Web open source che esegue test completi su server Web specifici o host remoti. Esegue la scansione di più elementi come 6700 file potenzialmente pericolosi, problemi relativi a molti server obsoleti e qualsiasi problema specifico della versione di molti server.

Questo strumento di hacking fa parte della distribuzione Kali Linux con una semplice interfaccia a riga di comando. Nikto abilita i controlli per configurazioni come le opzioni del server HTTP o l'identificazione di server Web e software installati. Rileva inoltre i file di installazione predefiniti come qualsiasi file di indice multiplo e aggiorna frequentemente automaticamente gli elementi di scansione e i plug-in.

Lo strumento ospita molte altre distribuzioni Linux(Linux) consuete come Fedora nel suo arsenale di software. Esegue anche un test di suscettibilità al Cross-Site Scripting per verificare se la fonte esterna non attendibile è autorizzata a iniettare il suo codice dannoso nell'applicazione Web dell'utente per hackerare il suo WiFi .

Leggi anche: (Also Read:) 3 modi per condividere l'accesso Wi-Fi senza rivelare la password(3 Ways to Share Wi-Fi Access without revealing Password)

Intraprende anche attacchi bruti basati su dizionario per abilitare l' hacking WiFi e l'utilizzo delle tecniche di codifica (WiFi)IDS LibWhisker(LibWhisker IDS) può eludere i sistemi di rilevamento delle intrusioni. Può accedere e integrarsi con il framework Metasploit . Tutte le recensioni e i rapporti vengono salvati in un file di testo, in formato XML(XML) , HTML , NBE e CSV .

Questo strumento supporta l'installazione di base di PERL e può essere utilizzato su sistemi Windows , Mac , Linux e UNIX . Può utilizzare intestazioni(Headers) , favicon e file per identificare il software installato. È un buon strumento di penetrazione che semplifica i test di vulnerabilità su qualsiasi vittima o bersaglio.

Download Now13. Suite di rutti

Questo strumento di hacking WiFi è stato sviluppato da (WiFi)PortSwigger Web Security ed è uno strumento di test di penetrazione basato su Java. Ti aiuta a identificare i punti deboli o suscettibili nelle reti wireless. È disponibile in tre versioni, ovvero la versione Community , la versione professionale e la versione Enterprise , ciascuna con un prezzo diverso in base alle vostre esigenze.

La versione community è disponibile gratuitamente, mentre la versione professionale costa $ 399 per utente all'anno e la versione Enterprise costa $ 3999 all'anno. La versione gratuita ha di per sé una funzionalità limitata ma è abbastanza buona per l'uso. La versione community è un insieme di strumenti all-in-one con strumenti manuali essenziali. Tuttavia, per migliorare la funzionalità, puoi installare componenti aggiuntivi chiamati BApps , aggiornando a versioni superiori con funzionalità avanzate a costi maggiori, come indicato per ciascuna versione sopra.

Tra le varie funzionalità disponibili nello strumento di hacking WiFi Burp Suite(Burp Suite WiFi) , può scansionare 100 tipi di debolezza o suscettibilità diffusa. Puoi anche programmare e ripetere la scansione. È stato il primo strumento a fornire test di sicurezza delle applicazioni fuori banda(Out-Of-Band Application Security Testing) ( OAST ).

Lo strumento verifica ogni punto debole e fornisce consigli dettagliati per il punto debole specificamente segnalato dello strumento. Si rivolge anche ai test CI o di integrazione continua . (Continuous Integration)Nel complesso, è un buon strumento di test della sicurezza web.

Download Now14. Giovanni lo Squartatore

John the Ripper è uno strumento di hacking (Ripper)WiFi gratuito e open source per il cracking delle password. Questo strumento ha la capacità di unire diversi cracker di password in un unico pacchetto, rendendolo uno degli strumenti di cracking più popolari per gli hacker.

Esegue attacchi al dizionario e può anche apportare le modifiche necessarie per consentire il cracking delle password. Queste alterazioni possono essere in modalità di attacco singolo modificando un testo in chiaro correlato (come un nome utente con una password crittografata) o verificando le variazioni rispetto agli hash.

Utilizza anche la modalità forza bruta(Brute) per decifrare le password. Si rivolge a questo metodo per quelle password che non compaiono negli elenchi di parole del dizionario, ma ci vuole più tempo per decifrarle.

È stato originariamente progettato per il sistema operativo UNIX per rilevare password UNIX deboli. (UNIX)Questo strumento supporta quindici diversi sistemi operativi, che includono undici diverse versioni di UNIX e altri sistemi operativi come Windows , DOS , BeOS e Open VMS .

Questo strumento rileva automaticamente i tipi di hash delle password e funziona come un cracker di password personalizzabile. Osserviamo che questo strumento di hacking WiFi può violare vari tipi di formati di password crittografate, comprese le password di crittografia di tipo hash che spesso si trovano su più versioni UNIX .

Questo strumento è noto per la sua velocità ed è, in effetti, uno strumento veloce per decifrare le password. Come suggerisce il nome, strappa la password e la apre in pochissimo tempo. Può essere scaricato dal sito Web _John the Ripper .

Download Now15. Medusa

Il nome Medusa , nella mitologia greca(Greek) , era figlia della divinità greca (Greek)Forci(Phorcys) raffigurata come una femmina alata con serpenti al posto dei capelli ed era maledetta per trasformare in pietra chiunque la guardasse negli occhi.

Nel contesto di cui sopra, il nome di uno dei migliori strumenti di hacking WiFi online sembra un nome piuttosto improprio. (WiFi)Lo strumento progettato dai membri del sito foofus.net è uno strumento di hacking a forza bruta, disponibile per il download da Internet. Un certo numero di servizi che supportano l'autenticazione remota sono supportati dallo strumento di hacking Medusa .

Lo strumento è stato concepito in modo da consentire test paralleli basati su thread, che è un processo di test software automatico che può avviare più test su più host, utenti o password contemporaneamente per verificare le capacità funzionali chiave di un'attività specifica. Lo scopo di questo test è il risparmio di tempo.

Un'altra caratteristica fondamentale di questo strumento è il suo input utente flessibile, in cui l'input di destinazione può essere specificato in vari modi. Ogni input può essere un input singolo o più input in un unico file, offrendo all'utente la flessibilità di creare personalizzazioni e scorciatoie per accelerare le sue prestazioni.

Utilizzando questo grezzo strumento di hacking, le sue applicazioni principali non devono essere modificate per ampliare l'elenco dei servizi per gli attacchi di forza bruta. Nel dispositivo, tutti i moduli di servizio esistono come file .mod indipendenti che lo rendono un'applicazione di progettazione modulare.

Download Now16. Scanner IP arrabbiato

È uno dei migliori strumenti di hacking Wifi per PC per la scansione di indirizzi IP e porte. Può scansionare sia le reti locali che Internet. È libero di utilizzare lo strumento di hacking WiFi , che non richiede alcuna installazione in virtù del quale può essere facilmente copiato e utilizzato ovunque.

Questo software multipiattaforma può supportare più piattaforme software, che possono essere sistemi operativi come Blackberry , Android e iOS per smartphone e tablet o programmi multipiattaforma come Microsoft Windows , Java , Linux , macOS, Solaris , ecc.

L' applicazione Angry IP Scanner abilita un'interfaccia della riga di comando ( CLI ), un'interfaccia utente basata su testo utilizzata per visualizzare e gestire i file del computer. Questa leggera applicazione è scritta e gestita da Anton Keks , un esperto di software, co-proprietario di un'organizzazione di sviluppo software.

Questo strumento può salvare ed esportare i risultati in diversi formati come CSV , TXT , XML , ecc. Puoi anche archiviare in qualsiasi formato usando questo strumento o accedere in modo casuale ai dati, non c'è sequenza di eventi e puoi saltare direttamente dal punto Da A a Z senza passare attraverso la sequenza corretta.

Lo strumento di scansione esegue semplicemente il ping di ogni indirizzo IP inviando un segnale per determinare lo stato di ogni indirizzo IP, risolvere un nome host, scansionare le porte, ecc. I dati così raccolti su ciascun host possono quindi essere espansi in uno o più paragrafi per spiegare qualsiasi complessità utilizzando i plug-in.

Questo strumento utilizza un thread di scansione separato per ogni singolo indirizzo IP scansionato utilizzando un approccio multi-thread per aumentare la velocità di scansione. Con molti recuperatori di dati, questo strumento consente l'aggiunta di nuove capacità e funzionalità per migliorarne le prestazioni. Nel complesso è un buon strumento con una serie di funzionalità per i suoi utenti.

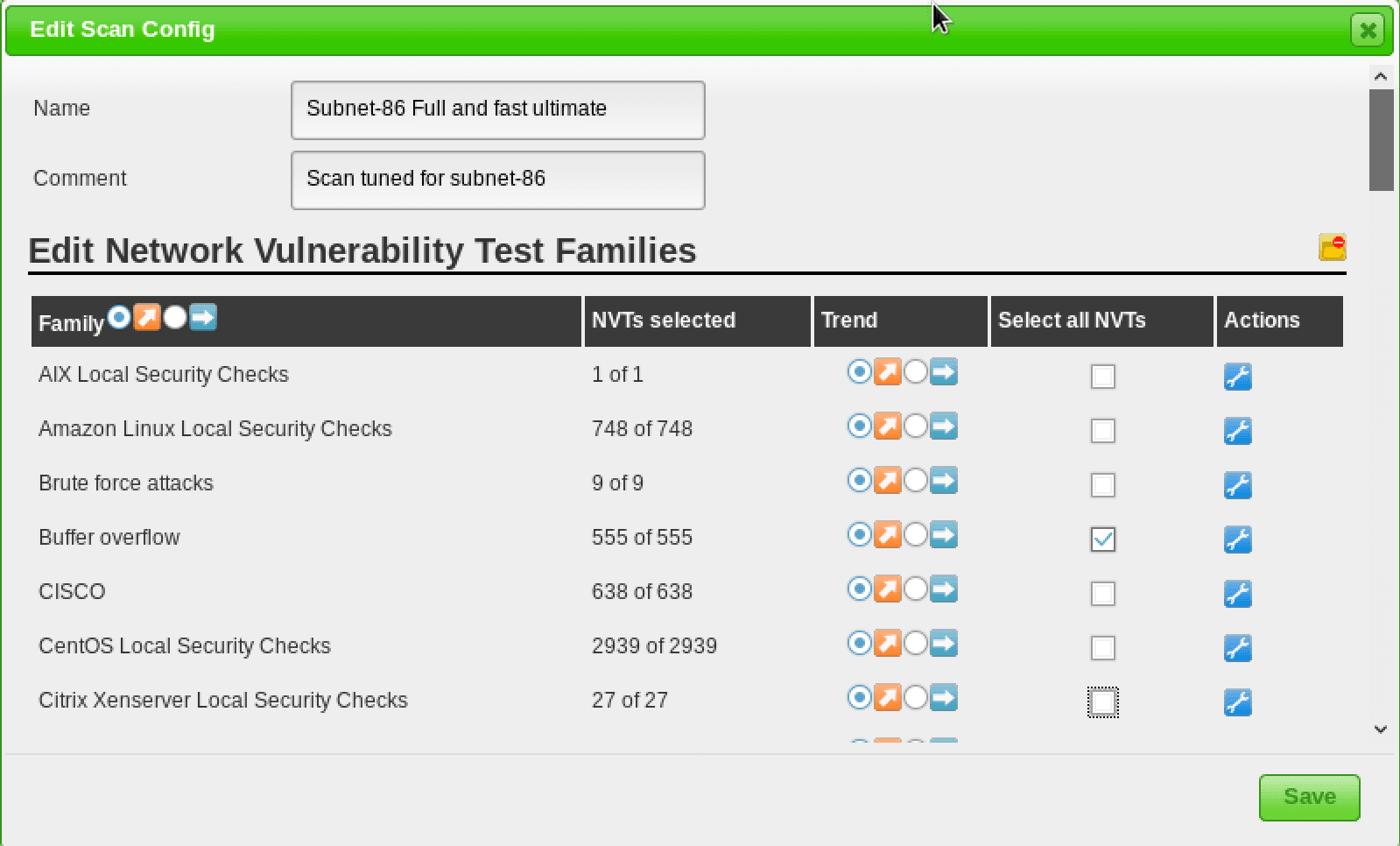

Download Now17. OpenVas

Una procedura di valutazione della vulnerabilità completa e ben nota è anche conosciuta con il suo vecchio nome "Nessus". È un sistema open source in grado di rilevare i problemi di sicurezza di qualsiasi host, sia esso un server o un dispositivo di rete come PC, laptop, smartphone, ecc.

Come affermato, la funzione principale di questo strumento è eseguire una scansione dettagliata, a partire dalla scansione delle porte di un indirizzo IP per rilevare se qualcuno sta ascoltando ciò che stai digitando. Se rilevati, questi in ascolto vengono testati per le vulnerabilità ei risultati vengono compilati in un rapporto per l'azione necessaria.

OpenVAS Hacking Tool può scansionare più host contemporaneamente con la possibilità di interrompere, mettere in pausa e riprendere le attività di scansione. Può eseguire più di 50.000 test di sensibilità e mostrare i risultati in formato testo normale, XML , HTML o latex.

Questo strumento sostiene la gestione dei falsi positivi e la pubblicazione di eventuali falsi positivi nella sua mailing list comporta un feedback immediato. Può anche pianificare scansioni, ha una potente interfaccia a riga di comando e un software di monitoraggio Nagios composito oltre ai metodi di generazione di grafici e statistiche. Questo strumento supporta i sistemi operativi Linux , UNIX e Windows .

Essendo una potente interfaccia basata sul Web, questo strumento è molto popolare tra amministratori, sviluppatori e sistemi informatici certificati, professionisti della sicurezza. La funzione principale di questi esperti è rilevare, prevenire i documenti e contrastare le minacce alle informazioni digitali.

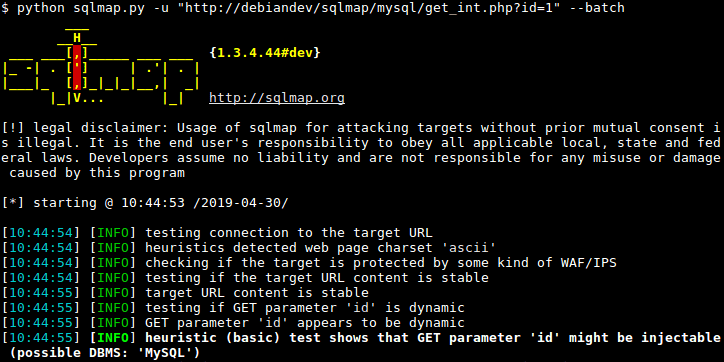

Download Now18. Mappa SQL

Lo strumento SQL Map è un software Python open source che consente di rilevare e sfruttare automaticamente i difetti di SQL injection e di rilevare i server di database. Gli attacchi SQL Injection(SQL Injection) sono uno dei rischi delle applicazioni Web più antichi, pervasivi e altamente pericolosi.

Esistono vari tipi di attacchi SQL Injection come (SQL Injection)SQLi in banda , SQLi cieco e SQLi fuori banda . Un'iniezione SQL si verifica quando inconsapevolmente chiedi ed esegui un input utente come il loro nome utente o ID utente piuttosto che un semplice nome/id sul tuo database.

Gli hacker che utilizzano il metodo SQL injection possono aggirare tutte le misure di sicurezza sulle applicazioni Web utilizzando un database SQL come MySQL , Oracle , SQL Server o altri e recuperare tutti i contenuti come dati personali, segreti commerciali, proprietà intellettuale, qualsiasi altra informazione e persino aggiungere , modificare o eliminare record nel database.

Gli hacker utilizzano anche tecniche di cracking delle password basate su dizionario e possono anche intraprendere l'attacco all'enumerazione degli utenti utilizzando tecniche di forza bruta sui punti deboli delle applicazioni web. Questo metodo viene utilizzato per recuperare il nome utente valido da un'applicazione Web o dove è richiesta l'autenticazione dell'utente.

Puoi anche memorizzare le tue informazioni nel tuo database, stupido, noto come strumento mysqldump. Questo strumento viene utilizzato per eseguire il backup di un database in modo che il suo contenuto possa essere ripristinato in caso di perdita di dati e si trova nella directory root/bin della directory di installazione di MySQL . Consente il backup delle tue informazioni attraverso la generazione di un file di testo che contiene istruzioni SQL che possono ricreare i database da ora o da zero.

Download Now19. Intruso

L'intruso è uno scanner di vulnerabilità basato su cloud creato da esperti professionisti della sicurezza. Questo strumento di hacking individua i punti deboli della sicurezza informatica nella tua infrastruttura digitale per evitare costose violazioni dei dati. L'intruso si unisce anche ai principali fornitori di cloud come Slack e Jira per il monitoraggio dei progetti.

Questo sistema ha più di 9000 controlli di sicurezza disponibili, che possono essere utilizzati da aziende di tutti i tipi e dimensioni interessate a superare i punti deboli della loro sicurezza informatica. Nel processo di controllo, cerca di identificare le configurazioni di sicurezza errate e rimuove gli errori nell'esecuzione di questi controlli di sicurezza.

Tiene inoltre sotto controllo le controversie comuni sulle applicazioni Web come SQL injection e cross-site scripting, in modo che tu possa svolgere il tuo lavoro senza il timore che qualcuno si intrometta nel tuo lavoro e lo interrompa. Funziona in modo proattivo sul tuo sistema, controllando eventuali rischi più recenti e li elimina utilizzando i suoi rimedi in modo che tu possa continuare pacificamente con il tuo lavoro.

Allora, qual è la differenza tra un hacker e un intruso? Il loro scopo o obiettivo è rompere i sistemi di sicurezza della rete più deboli per rubare informazioni. L'hacker è una mente nell'arte della programmazione per hackerare programmi che funzionano e possono essere definiti come un "criminale informatico", mentre gli intrusi sono coloro che, attraverso i loro programmi di scansione continua della rete, sono consapevoli dei punti deboli del sistema e delle reti e alla fine sfruttano di irrompere nelle reti e nei sistemi informativi.

Download Now20. Maltego

Maltego è uno strumento per l'analisi dei collegamenti e il data mining, che ti aiuta a individuare i punti deboli e le anomalie della rete. Funziona sull'estrazione di dati in tempo reale e sulla raccolta di informazioni. È disponibile in tre versioni.

Maltego CE , la versione community, è disponibile gratuitamente, mentre il Maltego classic è disponibile al prezzo di $ 999 e la terza versione, il Maltego XL , è disponibile al costo di $ 1999. Entrambe le versioni a pagamento sono disponibili per l'utente desktop. C'è un altro prodotto di Maltego per il server web, vale a dire CTAS , ITDS e Comms , che include la formazione e ha un prezzo iniziale di $ 40000.

Consigliato: (Recommended: )15 migliori app di hacking WiFi per Android (2020)(15 Best WiFi Hacking Apps For Android (2020))

Questo strumento fornisce dati sui modelli grafici basati su nodi, mentre Maltego XL può lavorare con grafici di grandi dimensioni, fornendo immagini grafiche che evidenziano i punti deboli e le anomalie nella rete per consentire un facile hacking utilizzando le suscettibilità evidenziate. Questo strumento supporta i sistemi operativi (Systems)Windows , Linux e Mac(Mac Operating) .

Maltego offre anche un corso di formazione online e ti vengono concessi tre mesi per completare il corso, durante i quali puoi accedere a tutti i nuovi video e aggiornamenti. Al termine di tutti gli esercizi e delle lezioni, ti verrà rilasciato un attestato di partecipazione da parte di Maltego .

Download NowEcco fatto, speriamo che questo elenco dei 20 migliori strumenti di hacking WiFi per PC Windows 10 sia stato utile(20 best WiFi hacking tools for Windows 10 PC was helpful) . Ora sarai in grado di accedere alla rete wireless senza conoscerne la password, fondamentalmente per scopi di apprendimento. Il tempo di cracking delle password può variare a seconda della complessità e della lunghezza delle password. Tieni(Please) presente che l'hacking delle reti wireless per ottenere l'accesso non autorizzato è un crimine informatico e si consiglia di astenersi dal farlo in quanto potrebbe comportare complicazioni e rischi legali.

Related posts

15 Best WiFi Hacking Apps Per Android (2021)

18 migliori strumenti per l'hacking 2022

Best Free WiFi Network Scanner Tools per Windows 10

Le migliori app di analisi WiFi per Windows, iOS, macOS e Android

Come generare un WiFi History or WLAN Report in Windows 10

Il miglior disco rigido esterno per giochi su PC

Best gratuito Color Calibration Tools per Windows 10

15 migliori strumenti di compressione dei file per Windows

10 Best Public DNS Servers nel 2021: Comparison & Review

20 Best Torrent Search Engine che funziona ancora nel 2021

7-zip vs WinZip vs WinRAR (Best File Compression Tool)

Come visualizzare le password Wi-Fi salvate su Windows 7, 8 e 10

30 migliori strumenti di cattura video per scaricare video

11 Miglior sensore di temperatura e umidità WiFi

Best Free WiFi Hotspot software per Windows 10 PC

I modi migliori per nascondere rapidamente le applicazioni Windows

5 Best Amazon Price Tracker Tools del 2021

5 migliori strumenti per scanner IP per Windows, Mac, iOS e Android

Best File Explorer Tips and Tricks per Windows 10

Come installare Graphics Tools in Windows 11/10