In che modo Microsoft identifica malware e applicazioni potenzialmente indesiderate

Uno dei maggiori obiettivi di Microsoft per tutti gli utenti Windows è la sicurezza e sarebbe interessante sapere come Microsoft identifica malware e applicazioni potenzialmente indesiderate(Potentially Unwanted Applications) . Di recente abbiamo parlato del blocco di applicazioni potenzialmente indesiderate in Edge(Potentially Unwanted Application blocking in Edge,) ed è uno dei modi per garantire che l'esperienza di Windows rimanga sicura.

Microsoft utilizza un approccio su più fronti per aiutare i propri clienti a gestire i propri rischi.

Questo approccio include tre elementi chiave:

- Aggiornamenti di sicurezza di alta qualità: utilizzando pratiche ingegneristiche di prim'ordine per produrre aggiornamenti di sicurezza di alta qualità che possono essere distribuiti con sicurezza a oltre un miliardo di sistemi diversi nell'ecosistema PC e aiutano i clienti a ridurre al minimo le interruzioni delle loro attività;

- (Community)Difesa basata sulla comunità : Microsoft collabora con molte altre parti durante l'analisi di potenziali vulnerabilità nel software Microsoft . Microsoft cerca di mitigare lo sfruttamento delle vulnerabilità attraverso la forza collaborativa del settore e tramite partner, organizzazioni pubbliche, clienti e ricercatori di sicurezza. Questo approccio aiuta a ridurre al minimo le potenziali interruzioni per le attività dei clienti di Microsoft ;

- Processo di risposta di sicurezza completo(Comprehensive) : impiega un processo di risposta di sicurezza completo che aiuta Microsoft a gestire efficacemente gli incidenti di sicurezza fornendo al contempo la prevedibilità e la trasparenza di cui i clienti hanno bisogno per ridurre al minimo le interruzioni delle loro attività.

È impossibile impedire completamente l'introduzione di vulnerabilità durante lo sviluppo di progetti software su larga scala. Finché gli esseri umani scrivono codice software, nessun software è perfetto e verranno commessi errori che portano a imperfezioni nel software. Alcune imperfezioni ("bug") semplicemente impediscono al software di funzionare esattamente come previsto, ma altri bug possono presentare vulnerabilità. Non tutte le vulnerabilità sono uguali; alcune vulnerabilità non saranno sfruttabili perché mitigazioni specifiche impediscono agli aggressori di utilizzarle. Tuttavia(Nevertheless) , una certa percentuale delle vulnerabilità che esistono in un determinato pezzo di software presenta il potenziale per essere sfruttabile.

In che modo Microsoft identifica malware e PUP(PUPs)

Le quattro principali basi o criteri per le classificazioni da parte di Microsoft sono:

- Software dannoso o malware

- Software indesiderato

- Feedback dei consumatori

- Applicazioni(Applications) potenzialmente indesiderate ( PUA ) o programmi(Programs) potenzialmente indesiderati ( PUP ).

Alcuni dei software non sono necessariamente dannosi, ma rovinano l'esperienza di Windows . Lo fanno installando applicazioni all'insaputa dell'utente o pubblicando annunci pubblicitari senza consenso.

1] Software dannoso

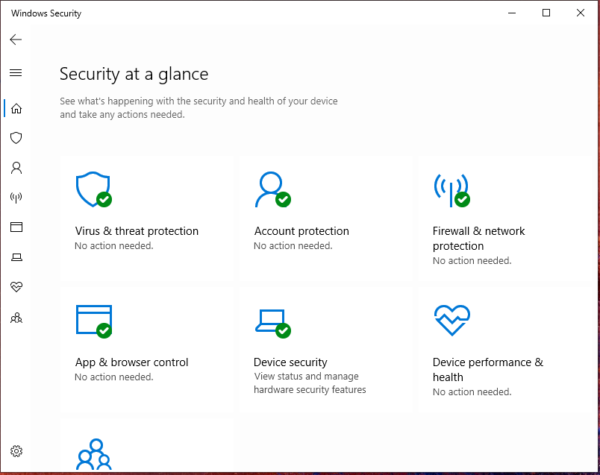

Si tratta di applicazioni e software che compromettono la sicurezza dell'utente. Possono rubare le tue informazioni personali, informazioni sulla carta di credito e persino bloccare i tuoi file. L'ultimo si chiama Ransomware , che è una delle peggiori forme di malware che abbiamo visto negli ultimi anni. È uno dei motivi per cui Windows Security ha introdotto Controller Folder Access e OneDrive Personal Vault.

Di seguito è riportato l'elenco dei metodi o dei processi classificati da Microsoft per identificare il software come malware:

- Porta sul retro

- Scaricatore

- Contagocce

- Impresa

- Strumento per hacker

- Macrovirus

- Offuscatore

- Ladro di password

- ransomware

- Software di sicurezza canaglia

- Troiano

- Clicker di Troia

- Verme.

Correlati: (Related: ) differenza tra virus, trojan, worm, adware, spyware, rootkit, malware, backdoor, ecc.

2] Software indesiderato

Questi sono i software che interrompono la tua esperienza con Windows. Secondo Microsoft , il software dovrebbe mantenere il controllo dell'utente e non il contrario. A seconda del comportamento, Microsoft può identificare e quindi avvisare l'utente di eventuali applicazioni indesiderate che rientrano in queste categorie.

- Mancanza di scelta

- Mancanza di controllo

- Installazione e rimozione

- Pubblicità e pubblicità.

Mancanza di scelta(Lack of choice)

Un software senza un chiaro intento, trasferire dati in background, installare o rimuovere software, nascondere agli utenti rientra in questa categoria. Microsoft classifica anche il software indesiderato se attiva falsi allarmi sulla salute del tuo dispositivo o chiede un pagamento per risolverlo. Ci sono tonnellate di software che pretendono di velocizzare il tuo computer. Lo fanno creando false affermazioni e quindi ti offrono di acquistare la versione pro per risolverlo.

Mancanza di controllo(Lack of control)

Qualsiasi software che prenda il controllo dell'esperienza del browser, modifichi le impostazioni di ricerca, reindirizza il traffico web senza consenso o modifichi il contenuto senza il consenso dell'utente. Abbiamo visto molti software utilizzati per modificare il motore di ricerca predefinito o installare le barre degli strumenti durante l'installazione. Probabilmente uno dei problemi più fastidiosi.

Esperienza di installazione e disinstallazione scadente(Poor Installation and Uninstallation Experience)

Alcune app non si disinstallano completamente anche quando le disinstalli manualmente. Si lasciano alle spalle programmi che continuano a fare qualcosa di rosso al sistema. Alcuni di loro fanno del loro meglio per non essere disinstallati nascondendosi da Add/Remove applicazioni o prompt o pop-up fuorvianti quando si tenta di disinstallarlo.

Pubblicità e pubblicità(Advertising and advertisements)

Sebbene sia ok per fare pubblicità, ma dovrebbe richiedere il consenso dell'utente. Alcune app pubblicizzano il loro software interno o software di terze parti per fare soldi. La parte peggiore è che ti fanno fare clic su un annuncio del genere scaricando file o aprendo una pagina web. Bloccano persino l'intera visualizzazione ed è probabile che non troverai mai un pulsante di chiusura per tali annunci.

3] Feedback dei consumatori

Se vedete o sperimentate tale software, potete sempre inviare un software per l'analisi(submit a software for analysis) . Microsoft utilizza anche la sicurezza(Windows Security) di Windows insieme a ciò, rendendo facile per i consumatori segnalare tali applicazioni. Se molti utenti segnalano un software molte volte, si alza una bandiera rossa.

Un classico esempio è CCleaner . A un certo punto, era un'applicazione indispensabile per tutti gli utenti Windows . Successivamente molti utenti hanno riferito che l'utilità non poteva più essere consigliata. Collegamenti di CCleaner nella lista nera di Microsoft Answers .

4 ] Applicazione potenzialmente(] Potentially) indesiderata ( PUA )

Le applicazioni potenzialmente indesiderate(Potentially Unwanted Applications) non sono malware, ma Microsoft blocca il download di qualsiasi applicazione o software che rientri nelle categorie precedenti e altro ancora. Le PUA(PUAs) sono quelle applicazioni che mostrano i seguenti comportamenti o rientrano in queste categorie:

- Pubblicità

- Torrente(Torrent)

- Criptovalute(Cryptomining)

- Raggruppamento(Bundling)

- Marketing

- Evasione

- Scarsa reputazione nel settore.

Spero che il post ti abbia aiutato a capire cosa serve a Microsoft o probabilmente a qualsiasi azienda di sicurezza per identificare malware e applicazioni potenzialmente indesiderate.

Related posts

Malware Submission: dove inviare i file di malware a Microsoft & others?

Come rimuovere Virus Alert da Microsoft su Windows PC

Microsoft Windows Logo process in Task Manager; È un virus?

Come aggiungere Zoom a Microsoft Teams

Microsoft Intune che non si sincronizza? Force Intune per sincronizzare in Windows 11/10

Microsoft Store error 0x80072F05 - il server inciampato

Come far rispettare Google SafeSearch in Microsoft Edge in Windows 10

Fix Microsoft Store Iscriviti error 0x801901f4 su Windows 11/10

Come installare Microsoft Teams su Linux and macOS

Cos'è uno ASD file e come aprirlo in Microsoft Word?

Microsoft Remote Desktop Assistant per Windows 10

Microsoft Visual C++ Pacchetto ridistribuibile: FAQ and Download

Impostare un Password Expiration Date per Microsoft Account and Local Account

Come personalizzare la pagina Microsoft Edge New tab

Come usare l'immagine in Picture mode su Microsoft Edge Browser

Come creare uno Booklet or Book con Microsoft Word

Come estrarre nomi di dominio da URLs in Microsoft Excel

Come correggere Microsoft Store Aggiornamenti bloccati in sospeso o Avvio del download

Microsoft Xbox One X vs Xbox One S - Le principali differenze discusse

Cos'è Microsoft Patch Tuesday? Patch Tuesday Schedule